对于每一位需要将本地服务暴露到公网的开发者、运维人员或是 NAS 玩家来说,寻找一款靠谱的“内网穿透”工具,几乎是一场永无止境的试错之旅。

在此之前,我们的选择往往充满妥协:使用免费的开源工具,常常需要忍受极不稳定的网络波动和随时可能掉线的风险;选择商业化的成熟产品,虽然稳定性有所提升,但伴随而来的是昂贵的订阅费用、严苛的并发限制,以及少得可怜的带宽。

“难道就没有一款既稳定、又安全,最好还能免费无限制的内网穿透工具吗?”

在过去,这可能是一个不切实际的幻想。但今天,随着全球顶级 CDN 与网络安全巨头 Cloudflare 的入局,内网穿透市场的游戏规则被彻底改写。今天我们要深入探讨的,正是这款被无数资深开发者誉为“终极解决方案”的神器——Cloudflare Tunnel。

1. 背景与现状:被商业围剿的穿透市场与巨头的破局

在深入了解 Cloudflare Tunnel 之前,我们需要先看清当前内网穿透工具市场的普遍困境。

1.1 昂贵的带宽与脆弱的连接

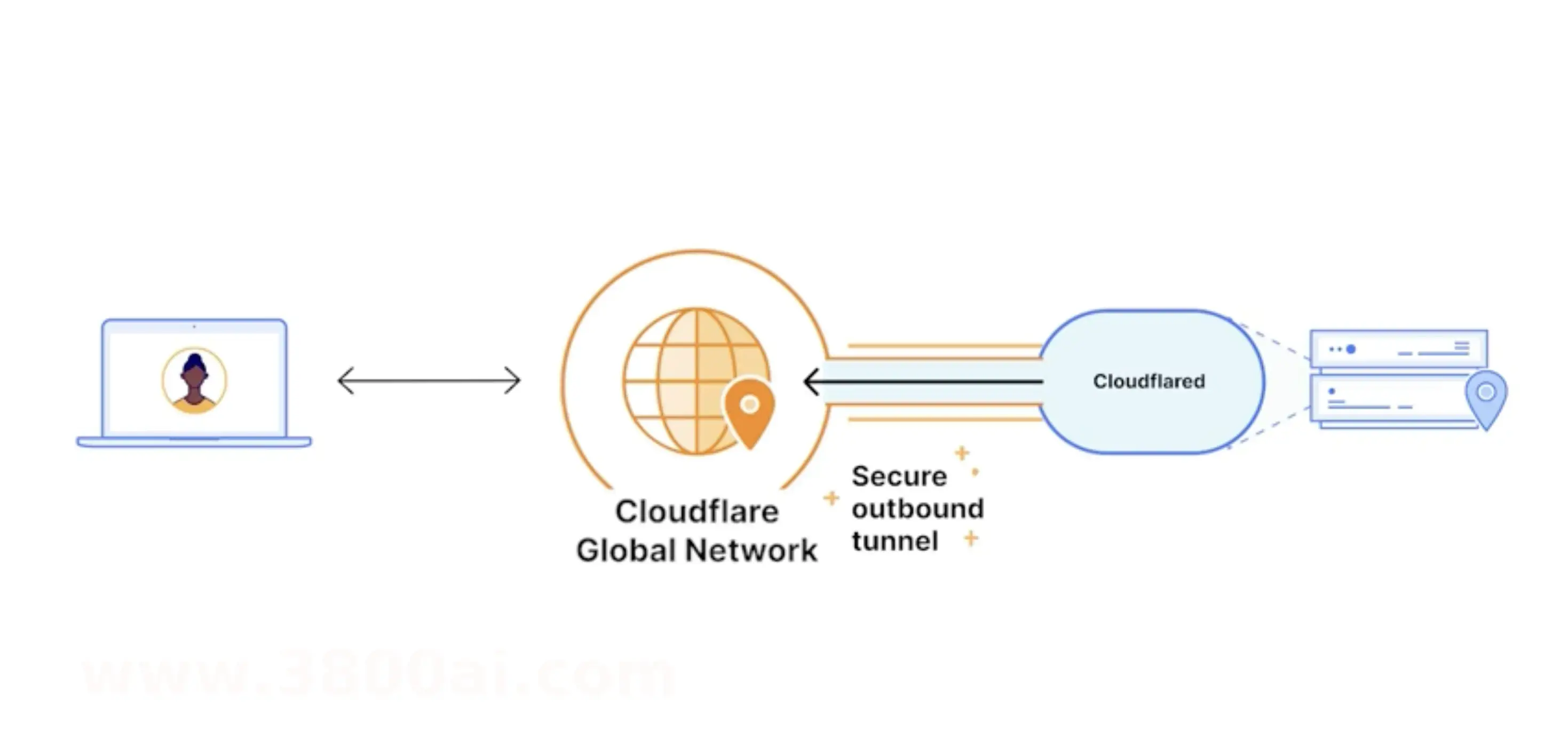

内网穿透的核心逻辑,是由本地客户端向公网服务器发起长连接,公网服务器再将外部请求转发回本地。在这个过程中,公网服务器的带宽成本和节点维护成本是极其高昂的。

因此,市面上绝大多数商业穿透工具(哪怕是知名度极高的国际大厂产品)都在执行严格的限制策略。免费版通常只给你几百 KB 的带宽,稍有大文件传输就会卡死;连接时长也被限制在几个小时内,强制你不断重启客户端。如果你想拥有固定的自定义域名和企业级的稳定性,往往需要支付每年上千元的订阅费用。

1.2 巨头入场:来自 Cloudflare 的降维打击

Cloudflare 作为支撑全球近五分之一网站流量的基础设施巨头,其网络节点遍布全球。当这样一家公司决定涉足内网穿透领域时,其带来的震撼是颠覆性的。

Cloudflare Tunnel 最初名为 Argo Tunnel,原本是其企业级付费产品线的一部分。但在几年前,Cloudflare 宣布将其核心功能完全免费开放。这并非简单的营销噱头,而是其构建庞大 Zero Trust(零信任)网络生态的重要一步。对于开发者而言,这意味着我们终于可以免费借用全球顶级科技公司的骨干网络,来为我们自己的本地服务保驾护航。

2. 核心内容:重新定义内网穿透的极致体验

Cloudflare Tunnel 之所以被称为“降维打击”,不仅仅是因为它有着强大的背景,更是因为其产品设计精准地切中了用户的核心痛点。结合官方的政策和实际体验,我们可以将其优势归结为以下三个重点。

2.1 彻底免费:打破带宽与使用量的枷锁

这是 Cloudflare Tunnel 最令人震撼的特性。正如官方政策所明确的,Cloudflare Tunnel 及其高级模式(Named Tunnel)是完全免费的,没有任何隐藏的带宽限制或使用量限制。

这意味着什么?这意味着你可以将家里的群晖 NAS、本地搭建的媒体中心(如 Plex、Jellyfin)或者高并发的 Web 接口直接暴露在公网上,而不必担心流量超标导致服务被切断。你的传输速度理论上只受限于你本地宽带的上行速度和 Cloudflare 离你最近节点的网络状况。在同类商业工具纷纷按流量计费的今天,这种“管饱”的策略无疑是极具杀伤力的。

2.2 灵活双模:从极速体验到企业级稳定

Cloudflare 极大地降低了工具的使用门槛,并根据不同的使用场景,提供了两种截然不同的连接模式:

第一种是极简模式:Quick Tunnel (trycloudflare.com) 如果你只是想临时向异地的同事展示一下本地运行的网页,或者测试一个第三方的 Webhook,你甚至不需要注册 Cloudflare 账号,也不需要拥有任何域名。 只需要在终端下载并运行官方轻量级客户端 cloudflared,输入一行简单的命令: cloudflared tunnel --url http://localhost:8080 系统会瞬间为你生成一个以 .trycloudflare.com 结尾的随机公网 HTTPS 链接。只要你不关闭终端,这个链接就会一直有效,且拥有顶级的加密和传输速度。

第二种是生产级模式:Named Tunnel 对于需要长期运行的服务(如博客、个人网盘、API 服务端),你可以选择配置 Named Tunnel。这需要你拥有一个免费的 Cloudflare 账号,并将你购买的域名托管在 Cloudflare 上(即使你在其他注册商购买的域名也可以免费接入解析)。 配置完成后,你可以将本地服务永久绑定到你自己的专属域名(例如 api.yourdomain.com)。这种模式不仅极其稳定,而且即使用户重启了本地服务器或更换了网络环境,只要客户端重新连接,外网的访问入口依然不会发生任何改变。

2.3 安全升维:不仅是穿透,更是坚固的防御屏障

传统的内网穿透工具仅仅充当一个“管道”的作用,它们将外部流量原封不动地送入你的内网。如果有人对你的公网入口发起恶意攻击(如 DDoS 攻击、SQL 注入),你的本地服务器将会直接承受这些致命的伤害。

而 Cloudflare Tunnel 彻底改变了这一逻辑。当外部流量试图访问你的本地服务时,必须先经过 Cloudflare 全球分布的边缘网络。这意味着,你的本地机器免费享受了全球最顶级的 DDoS 防护机制和 Web 应用防火墙(WAF)。恶意流量在云端就被清洗拦截,只有合法、安全的请求才会被安全隧道转发到你的本地设备。你的内网 IP 从头到尾都被完美隐藏,安全性得到了质的飞跃。

3. 案例实践:从个人玩家到企业开发的多元应用

理论的强大需要实践的检验。在真实的互联网环境中,Cloudflare Tunnel 已经成为了各类用户的首选利器。

3.1 极客玩家的福音:家庭 NAS 的终极外网访问方案

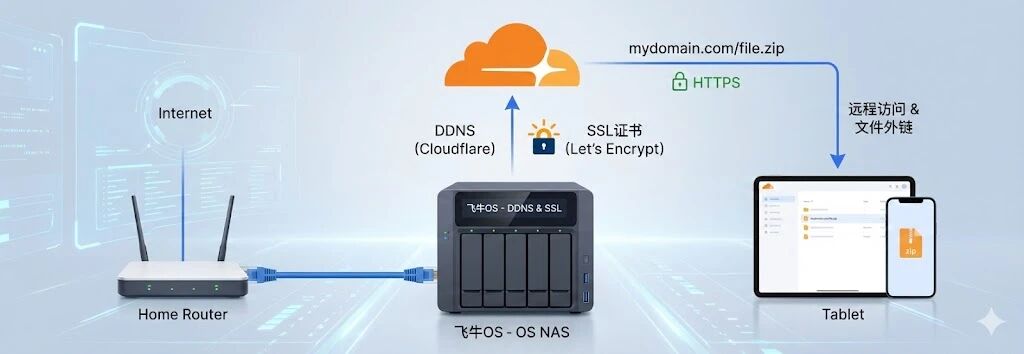

许多热爱折腾的极客会在家中部署群晖或 TrueNAS 系统。由于国内大部分家庭宽带没有固定的公网 IPv4 地址,即使向运营商申请也越来越困难。过去,玩家们只能依靠繁琐的 DDNS(动态域名解析)或者配置极其复杂的内网穿透脚本。

现在,只需在 NAS 的 Docker 容器中运行一个几兆大小的 cloudflared 镜像,配合自己的域名,就能实现全球范围内对家中文件的高速、稳定访问。而且,得益于 Cloudflare 的自动 HTTPS 证书签发,访问过程全程加密,再也不用担心数据在公网传输时被窃听。

3.2 独立开发者的敏捷利器:本地服务的即时交付

对于独立开发者或小微外包团队而言,向客户演示尚未上线的项目是一件头疼的事。传统的做法需要将代码推送到服务器、配置 Nginx、申请证书,流程冗长。

借助 Quick Tunnel,开发者可以在本地完成代码编写后,立刻生成一个临时 URL 发送给客户。客户可以在手机或任何设备上实时体验产品功能,甚至可以一边视频会议,一边看着开发者在本地修改代码并在网页上实时生效。这种所见即所得的敏捷交付体验,极大地提升了沟通效率和客户满意度。

3.3 企业级应用:安全合规的内部系统暴露

在企业环境中,经常会有一些内部系统(如报表系统、管理后台)需要部分外网人员(如出差员工、外部合作伙伴)临时访问。传统的 VPN 方案配置繁琐,且一旦接入就相当于暴露了整个局域网。

通过配置 Cloudflare Zero Trust 平台配合 Tunnel,企业不仅可以把内部系统安全地暴露出来,还可以强制加上一层云端鉴权。外部人员访问时,必须先在 Cloudflare 弹出的页面上输入企业邮箱验证码或通过单点登录(SSO)认证,之后才能看到内部系统。这种“不暴露内网、按需鉴权”的模式,完美契合了现代企业的安全合规要求。

4. 总结与展望:基础设施平民化的黄金时代

当我们重新审视 Cloudflare Tunnel 时,我们不仅是在看一款优秀的网络工具,更是在见证一项技术基础设施向普通用户的普及。

一家商业巨头愿意提供完全免费且无带宽限制的内网穿透服务,表面上看是不计成本的“做慈善”,实际上这恰恰是云计算时代一种更高维度的商业智慧。Cloudflare 通过免费的穿透工具吸引了海量的开发者和极客用户,这些用户在体验到其强大的 CDN 和安全能力后,自然会成为其 Zero Trust 生态的潜在布道者,并在未来的企业决策中倾向于选择 Cloudflare 的商业服务。

无论其背后的商业逻辑如何,对于广大的开发者和技术爱好者来说,这无疑是最好的时代。

如果你至今还在为那几百 KB 的穿透带宽苦苦挣扎,还在忍受每次重启就会变化的三级域名,那么现在就是做出改变的最佳时机。去注册一个 Cloudflare 账号,或者直接在终端里敲下那行 cloudflared 命令吧。你将体会到,拥有全球顶级骨干网作为你本地代码的坚实后盾,究竟是一种怎样酣畅淋漓的体验。

相关文章推荐

Cloudflare Workers 搭建 NodeWarden 自托管密码管理系统

评论区